Ссылки тор браузер

Tor Browser стал востребованным в тот момент, когда правительство стало активно блокировать источники в интернете, будь то сайты или отдельные приложение. Скачать тор браузер бесплатно на русском с официального сайта на компьютер, необходимо потому, что Tor – это один из самых популярных браузеров. Но в чем же преимущество этого веб-обозревателя перед остальными?Информация о браузереБраузер был создан на базе Mozilla. Однако, благодаря улучшениям в исходном коде принцип работы браузера был улучшен, чтобы добиться большей безопасности для пользователя, учитывая, что некоторые сайты и источники стали блокироваться для пользователей разных стран. Используя Tor, пользователь может посещать любые сайты в постоянном режиме анонимности, который будет скрывать IP адрес даже для Роскомнадзора.ОсобенностиТехнология TOP появилась уже достаточно давно, однако, длительное время она не была применена нужным образом. Более того, эта технология была военной разработкой, что ни странно, однако, спустя огромное количество времени ей стали пользоваться обычные пользователи. Большое количество настоящих разработчиков доказывало, что эта программа заслуживает доверия, так что скачать тор браузер можно без сомнений.Приемуществом Тора является то, что с его помощью вы можете посетить любой веб сайт анонимно, не оставив никаких следов того, что вы посещали запрещенные страницы. В TOR-браузере для передачи данных применыется три произвольные ноды, которые обмениваются шифрованной информацией, дающей возможностью пользователю посещать сайты анонимно. Схема заключается в том, что найти эти скрытые узлы невозможно, так как они практически всегда разные.Будет логичней объяснить на примере, как работает эта сеть. Пользователь вбивает адрес к тому или иному сайту, и в этот момент браузер отправляет пакет первому узлу, в котором хранится зашифрованный адрес следующего узла. Так как первый, начальный узел, знает тот самый зашифрованный ключ, он спокойно перенаправляет пакет от ссылки браузера к следующему узлу. Далее происходит такая же процедура и с последним узлом, благодаря чему найти или понять на каком сайте был пользователь, попросту нельзя. Благодаря этому никто не сможет выяснить, какие именно ресурсы вы посещаете, даже ваш собственный интернет-провайдер не сможет выяснить это.Как использовать TorМногие задаются вопросом о том, как пользоваться таким не простым браузером, ведь такая непростая схема подключения должна управляться настоящими специалистами. Во время старта сам браузер уточнит несколько простых данных и самостоятельно настроит абсолютно все так, чтобы ваша история посещений осталась анонимной.Вам лишь остается выбирать те пункты, которые больше всего подходят под вашу ситуацию. После выбора нужных настроек, пользователь увидит простой интерфейс браузера, который очень сильно похож на всем известный Файрфокс браузер. После этого, пользование браузером станет максимально удобным.Как настроить русский язык?При желании, вы можете установить браузер тор на русском языке на официальном сайте производителя, так что проблем с английской версией у вас точно не будет. Русификация произведена максимально качественно, поэтому во время настройки самого браузера у вас не возникнет трудностей с тем, чтобы понять, чего конкретно хочет от вас программа установки.Безопасность в сетиБезопасности в интернете добиться можно, так как в последнее время появилось большое количество новых программ, цель которых обеспечить вам полную анонимность. Благодаря тор браузеру для Windows шифрование путей и истории вашего браузера будет максимально надежным.Параметры безопасностиПосле инсталяции браузера, многие не знают, какие пункты выбирать, чтобы настроить столь сложное приложение правильно. Первое окно, которое требует вашего вмешательства – это выбор между автоматическим подключением и ручной настройкой.Мы советуем выбирать первый вариант, так как ручной более сложен в настройке, а автоматическая настройка работает не хуже, чем ручная установка бесплатных прокси серверов и подключение мостов тор. Далее вам не предстоит ничего выбирать, так как последние версии браузера отлично самостоятельно настраивают параметры по умолчанию.Далее вам нужно знать, что расширение браузера NoScript обязательно должно работать во время приватной работы в сети Тор. Несмотря на то, что ручная настройка этого дополнения может быть нелегкой задачей для многих, во время установки Tor, расширение настраивается самостоятельно.Как видите, параметры безопасности, как и другие настройки, не требует от вас специальных навыков или знаний, но не забывайте, что только кракен последняя версия тор браузера самостоятельно установит все нужные компоненты автоматически.Onion-сети: что это и для чего нужны?The Onion Router – это аббревиатура, которой и является наш браузер, а сети Онион – это псевдо-домен, чья задача заключается в том, чтобы обеспечивать доступ самому браузеру к различным скрытым сетям, которые используются во время шифрования путей. По сути, этими сетями пользуются исключительно другие Тор браузеры, и Онион – это удобная возможность спокойно передавать доступ от адреса к адресу. Доменные имена онион генерируются очень просто, применяя для этого публичные ключи. Если обобщить всё вышеперечисленное, то можно сказать, что Онион сети, которые являются основой сети, обеспечивают доступ к анонимным серверам Tor браузеров по всему миру.ПлюсыПлюсами браузера является полнейшая анонимность. Любые действия останутся скрыты, так что пользователь может свободно «гулять» по интернету, не боясь того, что провайдер будет следить за действиями. Заблокированные роскомнадзором для региона сайты без проблем будут открываться и корректно работать на Tor Browser. Тору браузер скачать бесплатно на русском можно с официального сайта torproject, так что пользователю не нужно будет лазить маркет по интернету в поисках оптимальных настроек.МинусыК сожалению, скорость интернета отличается от большинства обычных браузеров. Это объясняется тем, что количество шифрованных соединений с ноды на адрес слишком велико. Поэтому скорость подключения заставляет желать лучшего.Большой недостаток – невозможность использования своей почты или личных данных, по которым вас можно было бы найти, ибо тогда вся философия работы браузера просто теряется. Вам нужно будет внимательно следить за тем, какие расширения вы устанавливаете на Тор, а также не обновлять программу, чтобы она работала корректно. Однако, те преимущества, которые имеются у Тора, куда более значимые, чем мелкие недостатки, благодаря чему популярность программы растет с быстрой скоростью.Системные требованияПо сути, всё что нужно для того, чтобы скачать тор клиент – это 120 мегабайт памяти на жестком диске, а остальное и так имеется на любом компьютере. 256 МБ оперативной памяти, а также минимум Windows XP, так что скачать обозреватель тор на компьютер сможет любой желающий.ИтогВ заключении можно сказать, что Tor – это полезная программа, которая должна быть на каждом устройстве. Изредка всё-таки можно попасть на те сайты, которые требуют обход блокировки, и именно в таком случае на помощь придет Tor. Очень полезная вещь, уникальная и качественная, учитывая, как много информации в интернете сейчас блокируется. Настоятельно советуем скачать тор браузер бесплатно на русском по ссылке.

Ссылки тор браузер - Кракен не работает сайт

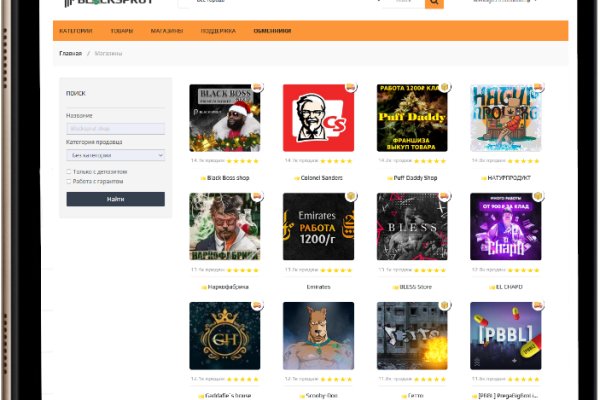

Регистрация Kraken Регистрация на Kraken быстрая как и на всех биржах. Onion/ - Годнотаба открытый сервис мониторинга годноты в сети TOR. То есть, не продолжая покупку обратной сделкой, можно получить другие цифровые монеты, принимая актуальный курс. Но это не означает, что весь даркнет доступен только через Tor. Onion - Konvert биткоин обменник. Onion - Harry71 список существующих TOR-сайтов. Регистрация на бирже представляет собой довольно страндартную процедуру - нужно перейти на сайт биржи m/ru-ru/ (русская локализация) и нажать кнопку "создать аккаунт" в верхнем правом углу. Вид блока с товарами на сайте Кнопки в блоках Чтобы посетители сайта совершали больше полезных для вас действий, нужно их провоцировать взаимодействовать с сайтом, размещая кнопки с надписями, призывающими к действиям или обещающими полезную онлайн информацию. Приносим свои извинения за доставленные неудобства отмечается в письме. Обращаю внимание, что для того, чтобы всё работало корректно, порядковые номера блоков не должны повторяться. Это означает, что вы должны знать кого-то, кто уже использует платформу. Видео как настроить Tor и зайти DarkNet Я тут подумал и пришел к выводу что текст это хорошо, но и видео не помешает. Нам казалось, что мы делаем самый лучший децентрализованный маркетплейс на свете, а теперь мы в этом просто уверены. Бесплатное размещение доступно для продавцов с подтвержденной деятельностью на других бордах, либо на kraken. На площадке ведется торговля как цифровыми, так и физическими товарами. Ещё и руки привязаны, не показать ничего. Нужно с осторожностью использовать этот тип ордеров, так как можно получить актив по цене хуже последней, хотя биржа Kraken регулирует проскальзывания в пределах. Та же ситуация касается и даркнет-маркетов. Onion - Darknet Heroes League еще одна зарубежная торговая площадка, современный сайтик, отзывов не нашел, пробуйте сами. От 0 - до 0,16 мейкерам и от 0,10 до 0,26 тейкерам. Ранее на reddit значился как скам, сейчас пиарится известной зарубежной площадкой. Менее популярные торговые пары имеют проблемы с ликвидностью, поэтому, опять же, это не лучший вариант для тех, кто работает с малоизвестными цифровыми активами. Выбрать в какой валюте будете оплачивать комиссию. Так что для увеличения скорости интернета в браузере Тор следует его сменить или полностью отключить. Если вам нужен сайт, защищённый технологией шифрования Tor, вы должны использовать одноимённый браузер. Указать индивидуальный логин. Onion, поскольку это совершенно отдельная от Tor сеть. Но что такое реальный даркнет? Торговля фьючерсами на Kraken Торговля фьючерсами вынесена на домен второго уровня и находится по адресу: m/ Зайти на платформу фьючерсов можно с помощью текущего аккаунта Kraken, но при условии, что у вас пройден средний уровень верификации. Для этого перейдите на страницу отзывов и в фильтре справа выберите биржу Kraken. Для попадания туда от пользователя требуется только две вещи: Наличие установленного на компьютере или ноутбуке интернет-обозревателя Тор. Фарту масти АУЕ! В палате выпросил у мужиков телефон и позвонил жене, сказал, что выживу и можно приехать. Onion - OnionDir, модерируемый каталог ссылок с возможностью добавления. После регистрации аккаунта, обязательно пройдите верификацию. Положительный отзыв о Kraken И конечно же, отмечаются преимущества дополнительных функций, поддерживаемых биржей с возможностью проводить разносторонние операции внутри одной платформы. Из минусов: недоступен депозит и вывод через фиат такая возможность открывается только со второго уровня (Intermediate). Определили меня на гнойную члх, что не удивительно. Onion - RetroShare свеженькие сборки ретрошары внутри тора strngbxhwyuu37a3.onion - SecureDrop отправка файлов и записочек журналистам The New Yorker, ну мало ли yz7lpwfhhzcdyc5y.onion - Tor Project Onion спи. А так же неизвестно кто и что вложили в код программы. Curacao eGaming с номером лицензии 8048 / JAZ2019-03. Различные тематики, в основном про дипвеб. Прошлый пост о трудовыебуднях участкового педиатра набрал на себя волну ажиотажа, а на меня вылил тонну помоев. Onion - PekarMarket Сервис работает как биржа для покупки и продажи доступов к сайтам (webshells) с возможностью выбора по большому числу параметров. Onion недоступен. Onion, которая ведет на страницу с детальной статистикой Тора (Метрика). Не передавайте никакие данные и пароли. Для этого браузер Tor работает лучше всего, поскольку он позволяет вам посещать запрещенные сайты тор, обеспечивая при этом анонимность, направляя ваш трафик через несколько узлов.

У меня для вас очень плохие новости. Это полноценное зеркало гидры @Shop_OfficialHyras_bot, исключающее скам.Маркетплейс бот. Чем дальше идёт время, тем более интересные способы они придумывают. Здравствуйте дорогие читатели и владельцы кошек! ООО, ИНН, огрн. В 2015 финансовом году (с 1 сентября 2014 года по года) торговые центры мега в России посетили 275 миллионов человек. Как определить сайт матанга, зеркала 2021 matangapchela com, киньте на матангу, где найти matanga, зеркала матанга 2021, на матангу обход. Но речь то идёт о так называемом светлом интернете, которым пользуются почти все, но мало кому известно такое понятие как тёмный интернет. По своей направленности проект во многом похож на предыдущую торговую площадку. Мега сотрудничает с рядом мировых брендов, таких как H M, Mango, Uniqlo, Zara, Karen Millen, The Body Shop, Marks Spencer, Victorias Secret, Starbucks и другие. Доступ к darknet с телефона или ПК давно уже не новость. ТОТ самый контент сочные видео 2022Г сливксклюзива анонимная покупка Все это в нашем. Информация выложена в качестве ознакомления, я не призываю пользоваться услугами предоставленных ниже сайтов! Она специализировалась на продаже наркотиков и другого криминала. Если вы получили аккаунта, то эта статья вам поможет. Ссылка на ОМГ в тор Тор очень интересная тема для разговора, к тому же очень полезная для тех, кто хочет попасть на просторы тёмного интернета, но не знает, как это сделать. Кто чем вместо теперь пользуется? Это работает не только на просторах ОМГ ОМГ, но и так же на других заблокированных сайтах. Доступ к darknet market телефона или ПК давно уже не новость. Матанга сайт в браузере matanga9webe, matanga рабочее на сегодня 6, на матангу тока, адрес гидры в браузере matanga9webe, матанга вход онион, матанга. Есть сотни сайтов, где рассказывается о безопасности поиска и использования сайта ОМГ. Всегда свежая на ОМГ! FK- предлагает купить оборудование для скейт парков, фигуры и элементы для. Здесь давно бродит местный абориген, который совсем не похож. Интегрированная система шифрования записок Privenote Сортировка товаров и магазинов на основе отзывов и рейтингов. Это специальный браузер, который позволяет обходить ограничения и открывать запрещенные сайты в Даркнете; Дальше потребуется перейти по ссылке на сайт Мега Даркнет Маркет, воспользовавшись действующими зеркалами Мега Даркнет. 5,. Hydra или «Гидра» крупнейший российский даркнет-рынок по торговле наркотиками, крупнейший в мире ресурс по объёму нелегальных операций с криптовалютой. Ждем ваших заказов! Если же данная ссылка будет заблокированная, то вы всегда можете использовать приватные мосты от The Tor Project, который с абсолютной точностью обойдет блокировку в любой стране. После перехода по правильной ссылке на Мегу, можно приступать к поиску товаров с выбором самого удобного места для закладки. Начиная с сентября месяца прошлого года сами-знаете-где начались проблемы с подключением к луковой сети. Новый даркнет, mega Darknet. И этот список можно еще долго продолжать. Карта патрулей Узнавай от других пользователей о безопасности района, в который собираешься отправится и сам оставляй заметки. Сегодня был кинут на форуме или это уже непонятный магазин Hydra Хотел купить фальшивые. 2006 открытие первой очереди торгового центра «мега Белая Дача» в Котельниках (Московская область). 39,стр. Данные отзывы относятся к самому ресурсу, а не к отдельным магазинам. Почему это происходит скорее всего. Отрицательные и положительные стороны. Всегда только оригинальная ссылка на сайт гидра. Если у вас есть проблема с запуском rage:MP и ее нет в списке. Соль, легалка, наркотик скорость - и ошибиться.